Comment configurer un VPN IPSec entre pfSense et Edgerouter X

Nous avons 2 routeurs / pare-feu, 1x pfSense et 1x UBNT Edgerouter X. J'ai essayé de configurer une connexion de site à site IPSec entre ces 2 mais je ne peux pas le faire. J'ai suivi plusieurs "tutoriels" / guides sur internet et à la fin j'ai suivi toutes les étapes de cette vidéo https://www.youtube.com/watch?v=qNWjqTdDyHU&t=300s mais malheureusement, cela ne fonctionne toujours pas.

Comme je suis nouveau dans les connexions IPSec, je ne sais pas comment déboguer cela, sauf pour essayer de comprenez les journaux et partiellement je les comprends mais je ne sais pas comment résoudre le "problème" qu'ils décrivent.

Peut-être que quelqu'un peut vérifier mes paramètres (voir ci-dessous) et m'aider à résoudre ce problème. Je pense que cela devrait réellement fonctionner car les paramètres de pfSense et du Edgerouter correspondent (pour autant que je puisse vérifier à ma connaissance)

Configuration de pfSense:

J'ai créé une règle allow all sur mon port WAN pfSense (juste pour être sûr que le le pare-feu ne bloque rien pendant la configuration)

Ensuite, j'ai configuré une connexion IPSec comme ceci :

<ipsec>

<phase1>

<ikeid>3</ikeid>

<iketype>ikev2</iketype>

<interface>wan</interface>

<remote-gateway>UBNT.public.ip.here</remote-gateway>

<protocol>inet</protocol>

<myid_type>myaddress</myid_type>

<myid_data></myid_data>

<peerid_type>peeraddress</peerid_type>

<peerid_data></peerid_data>

<encryption>

<item>

<encryption-algorithm>

<name>aes</name>

<keylen>128</keylen>

</encryption-algorithm>

<hash-algorithm>sha256</hash-algorithm>

<dhgroup>14</dhgroup>

</item>

</encryption>

<lifetime>28800</lifetime>

<pre-shared-key>Letmein2020</pre-shared-key>

<private-key></private-key>

<certref></certref>

<caref></caref>

<authentication_method>pre_shared_key</authentication_method>

<descr><![CDATA[UBNT IPSec test]]></descr>

<nat_traversal>on</nat_traversal>

<mobike>off</mobike>

<closeaction></closeaction>

<margintime></margintime>

<dpd_delay>10</dpd_delay>

<dpd_maxfail>5</dpd_maxfail>

</phase1>

<phase2>

<ikeid>3</ikeid>

<uniqid>5eeb68156125d</uniqid>

<mode>tunnel</mode>

<reqid>3</reqid>

<localid>

<type>opt4</type>

</localid>

<remoteid>

<type>network</type>

<address>192.168.100.0</address>

<netbits>24</netbits>

</remoteid>

<protocol>esp</protocol>

<encryption-algorithm-option>

<name>aes</name>

<keylen>128</keylen>

</encryption-algorithm-option>

<encryption-algorithm-option>

<name>aes128gcm</name>

<keylen>128</keylen>

</encryption-algorithm-option>

<hash-algorithm-option>hmac_sha256</hash-algorithm-option>

<pfsgroup>14</pfsgroup>

<lifetime>3600</lifetime>

<pinghost></pinghost>

<descr><![CDATA[IPSEC UBNT test]]></descr>

</phase2>

</ipsec>

Configuration du bord de l'extérieur x:

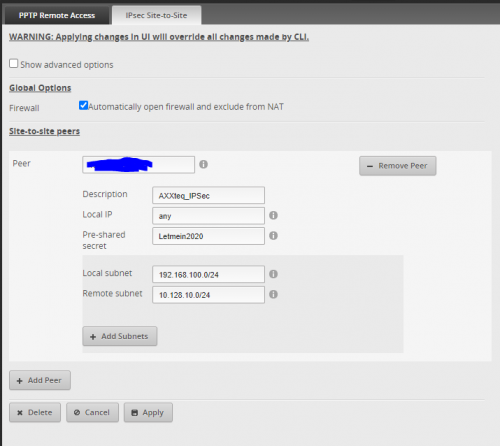

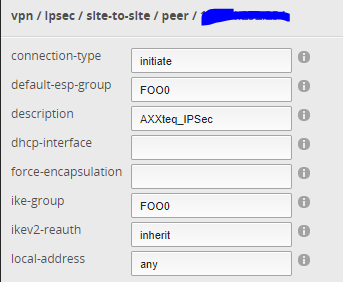

J'ai créé un pair Site-to-Site

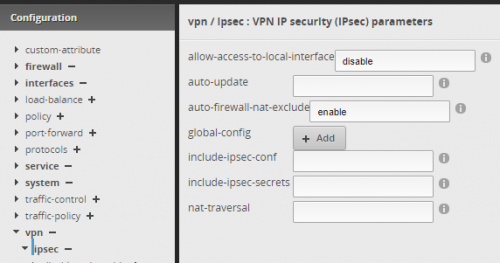

Puis j'ai vérifié les paramètres IPSec dans le config tree

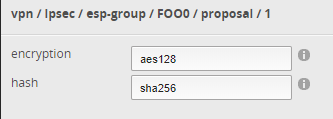

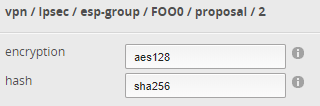

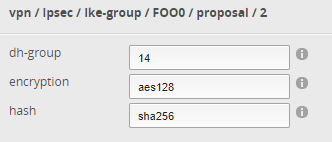

Et ajouté 2 esp-group (FOO0) propositions (1 et 2)

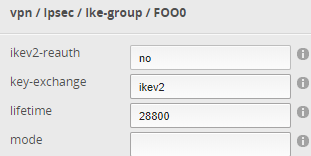

J'ai configuré le groupe ike (FOO0)

Et a ajouté également 2 propositions pour la ike-group FOO0

Enfin, j'ai vérifié si le pair utilise le bon groupe esp et ike

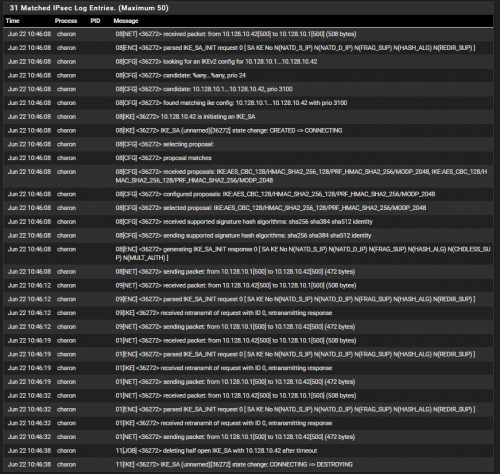

Connexion et journalisation

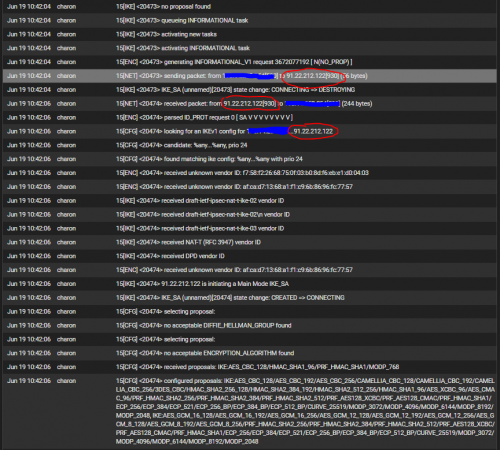

Après avoir configuré tout ce que je suis allé sur Status>IPsec>Overview sur pfSense et cliqué sur connect, ce qui entraîne la connexion suivante sur pfSense (Bleu = IP publique pfSense, rouge est une ip inconnue, donc pas l'ip publique Edgerouter). Ce bloc se répète continuellement dans les journaux. Je comprends qu'il n'y a pas d'acceptable (donc correspondant?) DF et ENCRYPTION_ALGORITHM s sont trouvés mais je ne comprends pas pourquoi, car je les ai configurés de la même manière sur les deux appareils.

J'ai aussi obtenu ceci où le bleu est l'ip publique pfSense et le noir l'ip publique Edgerouter:

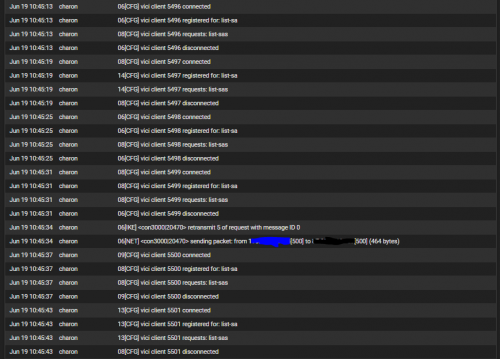

Du côté de la bordure, je vois seulement ce:

MISE À JOUR 1

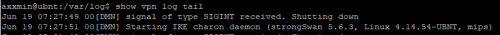

J'ai connecté pfSense et le Edgerouter directement l'un à l'autre via un réseau local. J'ai également changé l'adresse IP de la destination / pair dans les deux, pfSense et Edgerouter. Maintenant, périodiquement, une connexion apparaît dans le pfSense Status/IPsec/Overview. Il semble qu'il s'agisse d'une connexion entrante du Borderouter (celui du haut).

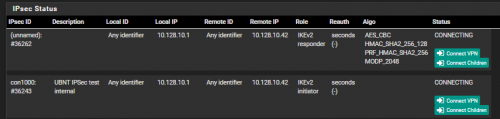

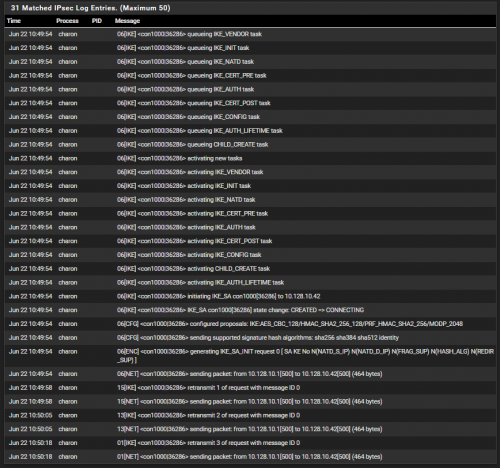

Les journaux pfSense pour cette connexion:

Les journaux pfSense pour cette connexion:

Les bûches du bordeur (/var/logs/charon.log)

Jun 22 08:46:08 07[IKE] <peer-10.128.10.1-tunnel-1|1> initiating IKE_SA peer-10.128.10.1-tunnel-1[1] to 10.128.10.1

Jun 22 08:46:45 04[KNL] creating delete job for CHILD_SA ESP/0x00000000/10.128.10.1

Jun 22 08:46:48 14[KNL] creating acquire job for policy 192.168.100.1/32[udp/56593] === 10.128.10.1/32[udp/domain] with reqid {1}

La deuxième connexion dans la capture d'écran est la connexion que j'ai configurée du côté pfSense. Lorsque je clique sur connect ce sont les journaux sur pfSense pour cette connexion:

Dans /var/log/charon.log il n'y a pas de nouvelles lignes écrites liées à cette tentative de connexion de pfSense.

Aucune des deux connexions ne peut être établie. J'ai vérifié ma configuration sur les deux appareils et elles sont exactement comme décrites dans ma question. Ils sont similaires sur les deux appareils (en ce qui concerne comme je peux vérifier avec mes connaissances).

J'ai également ajouté un allow all (protocoles, ports, sources et destinations) à l'interface pfSense concernant et vérifié le Automatically open firewall and exclude from NAT pendant la configuration Edgerouter, donc cela devrait être ok (et pas le problème) je pense?